Mit dem Anbruch des Internetzeitalters sind Viren zu einem ernsthaften Problem geworden. Sie werden eingesetzt, um vertrauliche Informationen abzugreifen, Daten von Zahlungssystemen zu stehlen und Geld zu erpressen. Das Aufkommen der Kryptowährungen hat ein weiteres Ärgernis mit sich gebracht: verstecktes Mining. Dabei handelt es sich um bösartige Programme, die Computerressourcen ohne das Wissen des Besitzers nutzen. Sie führen dazu, dass das System selbst bei der Ausführung einfacher Software langsamer wird, das Gerät überhitzt und die Ressourcen von CPU und Grafikkarte schneller als gewöhnlich erschöpft werden.

Was versteht man aber unter dem Begriff versteckter Miner? Es handelt sich um eine Bezeichnung für Computerviren vom Typ Trojaner. Es geht nicht um Kreditkartendaten, Benutzerinformationen oder das Sperren des Geräts. Miner nutzen die maximale Hardwarekapazität des Computers, um die Kryptowährung zu schürfen. Nur profitiert nicht der Nutzer, sondern derjenige, dem es gelungen ist, die Malware in das Gerät einzuschleusen. Wenn Sie Angst vor solchen Programmen haben, dann lohnt es sich mit Kryptowährungen auf solchen sicheren zu handeln und Geld zu verdienen, statt Kryptowährungen abzubauen.

Aber wie versteckt sich das Virus? Es kommt darauf an, wie die Angreifer die Leistung der Geräte der Opfer nutzen wollen:

- Auf der Website. Zu diesem Zweck wird der Miner in Webseiten eingebettet. Wenn eine Person eine solche Ressource über einen Browser öffnet, wird das Gerät automatisch mit dem Mining von Kryptowährungen zum Nutzen der Verwaltung verbunden. Eine andere Form dieses Betrugs ist die Einbettung eines bösartigen Plug-ins oder einer Erweiterung in den Browser. Im ersten Fall beginnt das Mining, wenn eine Person eine Website mit der eingebetteten Funktion aufruft, im zweiten Fall beginnt es, wenn der Browser gestartet wird.

- Infektion des Geräts. Bösartiger Code gelangt über installierte Software auf den Computer. Manchmal sind die Anzeichen für ein Eindringen offensichtlich. Es ist unmöglich zu arbeiten, weil sich alles aufhängt und das Gerät sehr warm wird. Das heißt, die Entwickler des Virus haben nicht darauf geachtet, seinen Eintrag zu verbergen. Fortgeschrittene Varianten sind raffinierter gestaltet. Das Programm tarnt den Virus als Systemprozess, registriert ihn in den Ausnahmen der Sicherheitsmechanismen und deaktiviert ihn, wenn der Benutzer ein Spiel ausführt oder arbeitet.

Methoden der Ansteckung

Da ein versteckter Miner ein in Software eingebetteter bösartiger Code ist, wird er mit einer Installationsdatei geliefert. Hierfür gibt es verschiedene Methoden:

- Direkter Zugang zu den Geräten. Ein Eindringling deaktiviert den Virenschutz und führt das Programm aus.

- Aus der Ferne, von einem kontrollierenden Computer per IP-Adresse, erhält man vollen Zugriff auf das Gerät, so dass der Miner installiert und konfiguriert werden kann.

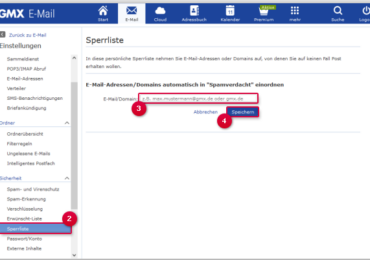

- Downloads aus dem Internet (Filme, Spiele, Links in E-Mails und Musik). Der Benutzer installiert den Virus unwissentlich, da er Teil der heruntergeladenen Datei sein kann.

Natürlich fragen Sie sich, wie Sie Ihr System auf einen Virus überprüfen können. Herkömmliche Antivirensoftware erkennt die Gefahr nicht immer, selbst wenn ein unsichtbarer Miner bereits auf dem Gerät installiert ist und seine Mining-Leistung nutzt. Wenn Ihr Computer viel langsamer als gewöhnlich läuft und sehr heiß wird, gibt es einen Grund, das zu überprüfen. Eine einfache Möglichkeit, dies manuell zu tun, bietet der Task-Manager. Um sie schnell aufzurufen, drücken Sie Strg + Alt + Entf.

Die Registerkarte „Prozesse“ zeigt, welche Anwendungen die meisten Ressourcen beanspruchen. Sie können sehen, wie stark Ihr Gerät ausgelastet ist – es wird Ihnen nicht zu 100 % sagen, dass Ihr Computer infiziert ist, aber es wird Ihnen helfen herauszufinden, welcher spezifische Prozess Ihr System instabil macht.

Es gibt einfachere, unkompliziertere Dienstprogramme, die ähnlich wie der Task-Manager funktionieren und die den Benutzer über verdächtige Prozesse informieren können. Mit solchen Programmen können Sie sogar die Hardware-Nutzungsstatistiken für einen ausgewählten Zeitraum einsehen.

Ich bin seit mehreren Jahren als leidenschaftlicher ITler unterwegs. Schreibe gerne über Windows und WordPress-Themen & Co. auf der Seite. Darüber hinaus bin ich seit 2008 als selbständiger SEO-Berater tätig. Also falls ihr Beratung in Sachen PC oder SEO braucht, gerne kontaktieren🙂

Wir hoffen, unsere Artikel konnten euch bei eurer Problemlösung helfen? Wenn ihr unsere Arbeit unterstützen möchtet, würden wir uns über eine kleine PayPal-Kaffeespende freuen. Vielen Dank!

![Macube Cleaner – Mac/Macbook aufräumen [Kostenlos & Sicher]](https://hdwh.de/wp-content/uploads/2022/07/browsercache-leeren-fertig-100x100.jpg)